Configuration de l’authentification Active Directory dans GLPI

Cette journée a été consacrée à la mise en place de l’authentification centralisée via Active Directory dans GLPI, permettant aux utilisateurs de se connecter avec leurs identifiants d’entreprise.

Avantages de l’authentification Active Directory

- Authentification centralisée : Les utilisateurs utilisent les mêmes identifiants dans toute l’infrastructure

- Gestion simplifiée : Les droits et appartenances aux groupes sont gérés centralement

- Sécurité accrue : Politique de mots de passe unifiée et audit centralisé

- Intégration directe : Les utilisateurs AD sont automatiquement créés lors de la première connexion

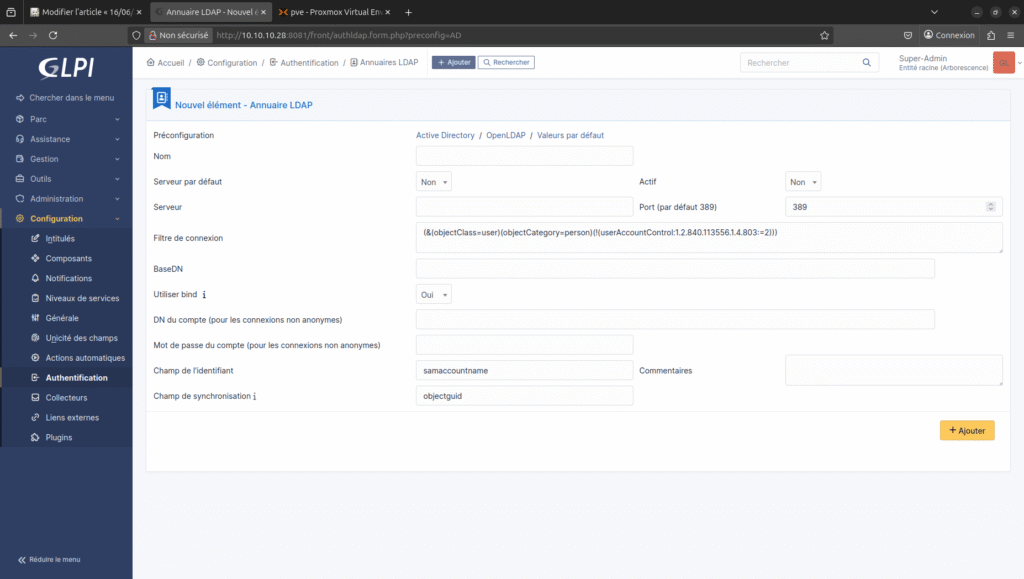

- Adresse IP ou nom d’hôte : L’adresse du serveur Active Directory

- Port : Généralement 389 (ou 636 pour LDAPS)

- Nom distinctif de base : Par exemple, DC=example,DC=com

- Nom d’utilisateur bind : Un compte autorisé à interroger l’annuaire

- Mot de passe : Le mot de passe du compte bind

- Cliquer sur le bouton « Tester la connexion »

- Vérifier que le message de succès apparaît

- Si une erreur apparaît, vérifier les paramètres de connexion

- Suppression du raccordement d’un PVE à un cluster

- Correction d’un problème de connexion à la page d’administration de PVE

Procédure de configuration

Suivez les étapes suivantes pour configurer l’authentification Active Directory dans GLPI :

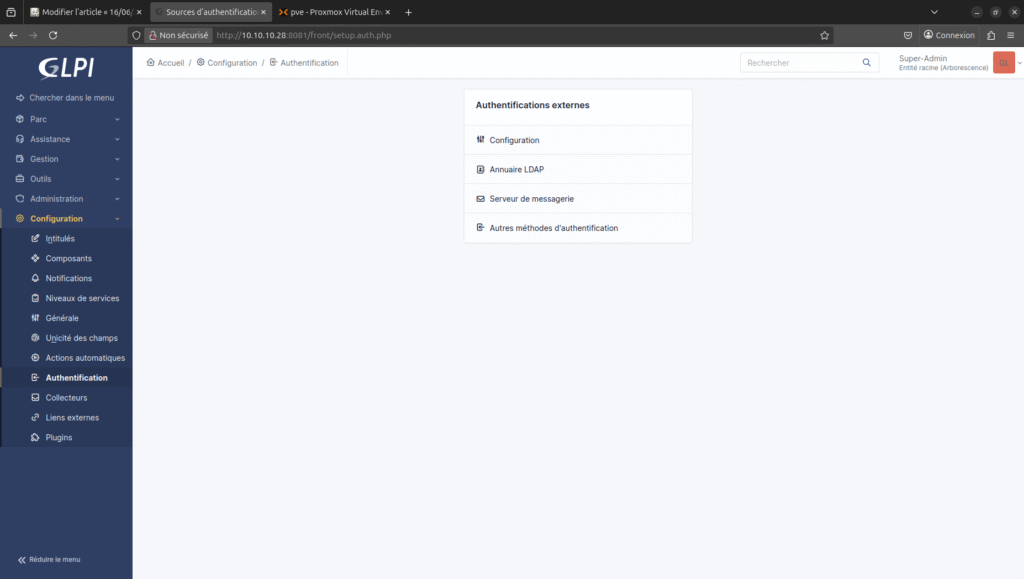

Étape 1 : Accès au menu Configuration

Se connecter à GLPI en tant qu’administrateur et naviguer vers le menu Configuration.

Le menu Configuration permet d’accéder à tous les paramètres de GLPI, y compris l’authentification.

Étape 2 : Navigation vers Authentification

Dans le menu Configuration, sélectionner l’onglet « Authentification ».

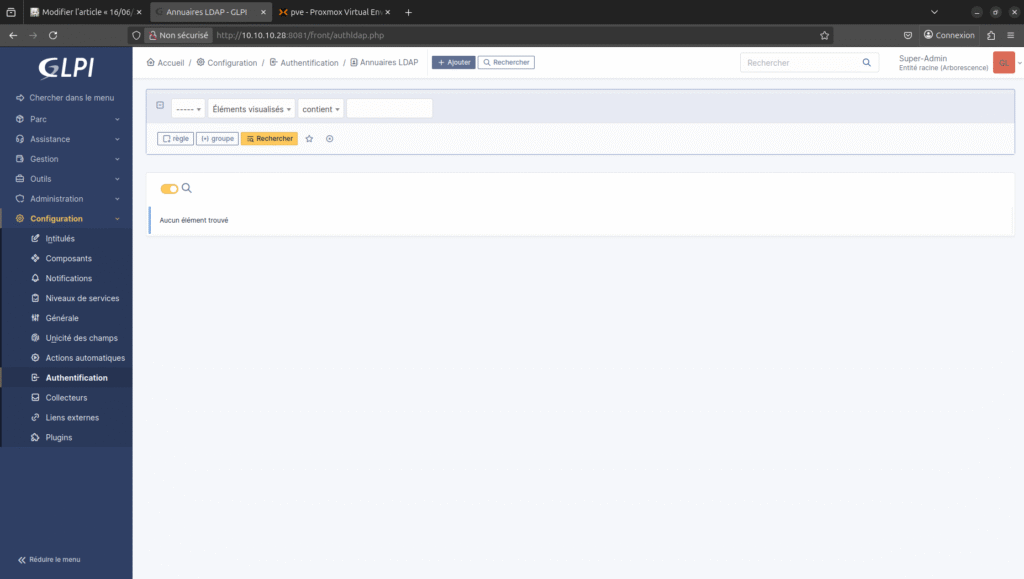

Étape 3 : Accès aux services d’annuaire LDAP

Cliquer sur « Annuaire LDAP » pour accéder aux options de configuration LDAP/Active Directory.

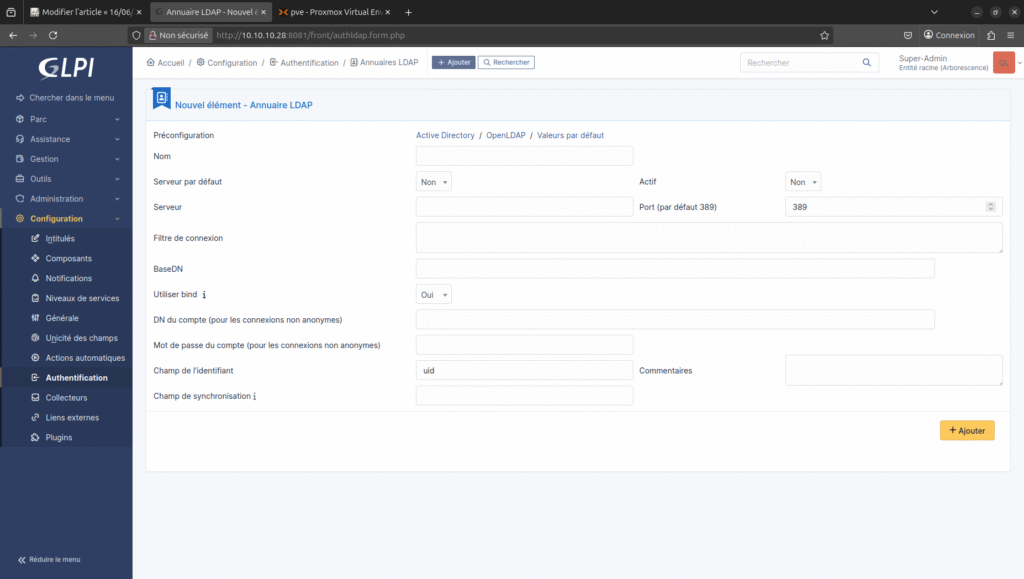

Étape 4 : Ajout d’une nouvelle connexion LDAP

En haut de la page, cliquer sur le bouton « Ajouter » pour créer une nouvelle configuration de serveur LDAP.

Étape 5 : Sélection de la pré-configuration Active Directory

Dans le formulaire de création, sélectionner « Active Directory » dans la liste des pré-configurations disponibles. GLPI appliquera automatiquement les paramètres appropriés pour la connexion à un serveur Active Directory.

Cette capture montre la sélection de la pré-configuration Active Directory dans GLPI.

Étape 6 : Configuration des paramètres de connexion

Compléter les champs de configuration avec les informations du serveur Active Directory :

Vérification et test de la connexion

Après avoir saisi les paramètres, tester la connexion au serveur Active Directory pour s’assurer que tous les paramètres sont corrects.

Ressources supplémentaires et dépannage

Pour des informations supplémentaires sur la gestion des clusters Proxmox VE et la correction des problèmes de connexion :

Bilan de la journée

La mise en place de l’authentification Active Directory dans GLPI offre une gestion des utilisateurs plus efficace et sécurisée. Cette intégration permet une authentification centralisée qui facilite la gestion des droits d’accès et améliore la cohérence de la sécurité dans l’environnement informatique.